Musk planuje podróż na Marsa

29 kwietnia 2016, 10:46Elon Musk, właściciel SpaceX, wywołał prawdziwą burzę, oświadczając na Twitterze, że jego firma ma zamiar wysłać na Marsa kapsułę Dragon już w 2018 roku. O tym, że Mars jest celem SpaceX wiadomo od dłuższego czasu, nikt się jednak nie spodziewał, że przedsiębiorstwo Muska chce rozpocząć misję już za dwa lata

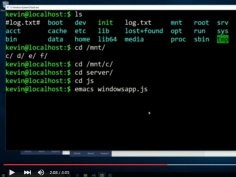

Linuksowy Bash trafi do Windows

1 kwietnia 2016, 09:31Podczas pierwszego dnia rozpoczętej wczoraj konferencji Microsoft Build koncern w Redmond ogłosił, że wraz z planowaną na lato aktualizacją Windows 10 do firmowego OS-u trafi... linuksowa powłoka Bash. To nie będzie wirtualna maszyna czy narzędzie skompilowane dla innej platformy

Poważna dziura w Javie

25 marca 2016, 10:02Użytkownicy Javy powinni jak najszybciej zainstalować opublikowaną właśnie łatę. W oprogramowaniu znaleziono dziurę, która pozwala na zdalne przejęcie pełnej kontroli nad komputerem ofiary.

MS SQL Server dla Linuksa

8 marca 2016, 13:51W 2017 roku Microsoft udostępni SQL Server dla Linuksa. Koncern z Redmond chce wkroczyć na rynek zdominowany przez Oracle'a. Od czasu gdy Satya Nadella został dyrektorem Microsoftu koncern coraz częściej otwiera się na konkurencyjne platformy

Poprawili krytyczną dziurę w Linuksie i Androidzie

17 lutego 2016, 06:27Google i Red Hat opublikowały poprawkę dla krytycznej dziury w bibliotece glibc 2.9. Luka pozwala napastnikowi na zdalne wykonanie dowolnego kodu.

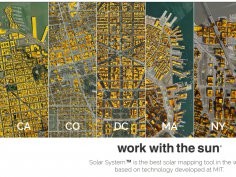

Sprawdź, gdzie opłacają się panele słoneczne

8 lutego 2016, 12:25Naukowcy z MIT założyli firmę Mapdwell, która tworzy mapy opłacalności stosowania paneli słonecznych. Na uruchomionej już witrynie wystarczy odnaleźć swój budynek i kliknąć na nim, by otrzymać informacje na temat kosztów instalacji, oszczędności energii i pieniędzy oraz wpływu na środowisko paneli fotowoltaicznych, które chcielibyśmy zainstalować na dachu.

Poważna dziura w Linuksie

20 stycznia 2016, 11:29Przez niemal trzy lata miliony serwerów, pecetów i innych urządzeń z systemem Linux było narażonych na atak, który pozwalał nieuprawnionej aplikacji bądź osobie na zdobycie uprawnień administratora. Producenci dużych dystrybucji Linuksa załatają dziurę prawdopodobnie jeszcze w bieżącym tygodniu

NSA stoi za backdoorami w urządzeniach sieciowych?

28 grudnia 2015, 10:19Ledwie w internecie rozniosła się informacja o znalezieniu dwóch tylnych drzwi w urządzeniach sieciowych firmy Juniper Networks, a już wskazano prawdopodobnego winnego ich istnienia. Ralf-Philipp Weinmann, niemiecki ekspert ds. bezpieczeństwa komputerowego, twierdzi, że za backdoorami stoi NSA.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

NIH uwalniają szympany z laboratoriów

20 listopada 2015, 07:11Amerykańskie Narodowe Instytuty Zdrowia (NIH) uwalniają wszystkie przetrzymywane przez siebie szympansy. Zwierzęta pozostające obecnie w laboratoriach NIH trafią do specjalnych ośrodków, podobnych do Save the Chimps na Florydzie.